Kelompok cybercriminal kini beralih menargetkan nasabah layanan broker dgn skema manipulasi saham yang canggih setelah sebelumnya fokus pada mobile wallet.

Kelompok Penjahat Siber Beralih ke Target Baru

Penelitian terbaru mengungkap bahwa kelompok cybercriminal yg sebelumnya fokus pada mobile wallet kini telah mengalihkan perhatian mereka ke nasabah layanan broker1. Pergeseran strategi ini menunjukan adaptabilitas tinggi dari para penipu dalam mencari celah keamanan baru. Ford Merrill dari SecAlliance, sebuah perusahaan keamanan siber, mengidentifikasi aktivitas ini melalui komunitas berbahasa Mandarin di Telegram yang secara terbuka menjual kit phishing canggih.

Skema 'Ramp and Dump' - Evolusi dari Pump and Dump

Teknik 'ramp and dump' merupakan varian modern dari skema lama 'pump and dump'2. Dlm skema tradisional, penipu membeli saham penny dalam jumlah besar, lalu mempromosikannya melalui media sosial utk menarik investor lain. Namun dlm ramp and dump, para scammer tidak memerlukan promosi media sosial karena mereka menggunakan akun broker yg telah dibobol untuk membeli saham dalam volume besar secara terkoordinasi.

Menurut Financial Industry Regulatory Authority (FINRA), manipulasi harga ini terutama merupakan hasil dari aktivitas perdagangan terkontrol yg dilakukan oleh pelaku kejahatan3. Hasilnya sama dengan pump and dump tradisional - keruntuhan harga saham yg mengakibatkan kerugian tak terpulihkan bagi investor yang tidak curiga.

Koordinasi Serangan yang Canggih

Para pelaku akan menunggu waktu tertentu untuk membeli saham Initial Public Offering (IPO) Cina atau penny stock tertentu menggunakan akun korban. Jika diperlukan, mereka akan melikuidasi posisi saat ini dlm akun tersebut dan memposisikan diri mereka dlm instrumen yang ingin mereka pompa di akun yg mereka kendalikan.

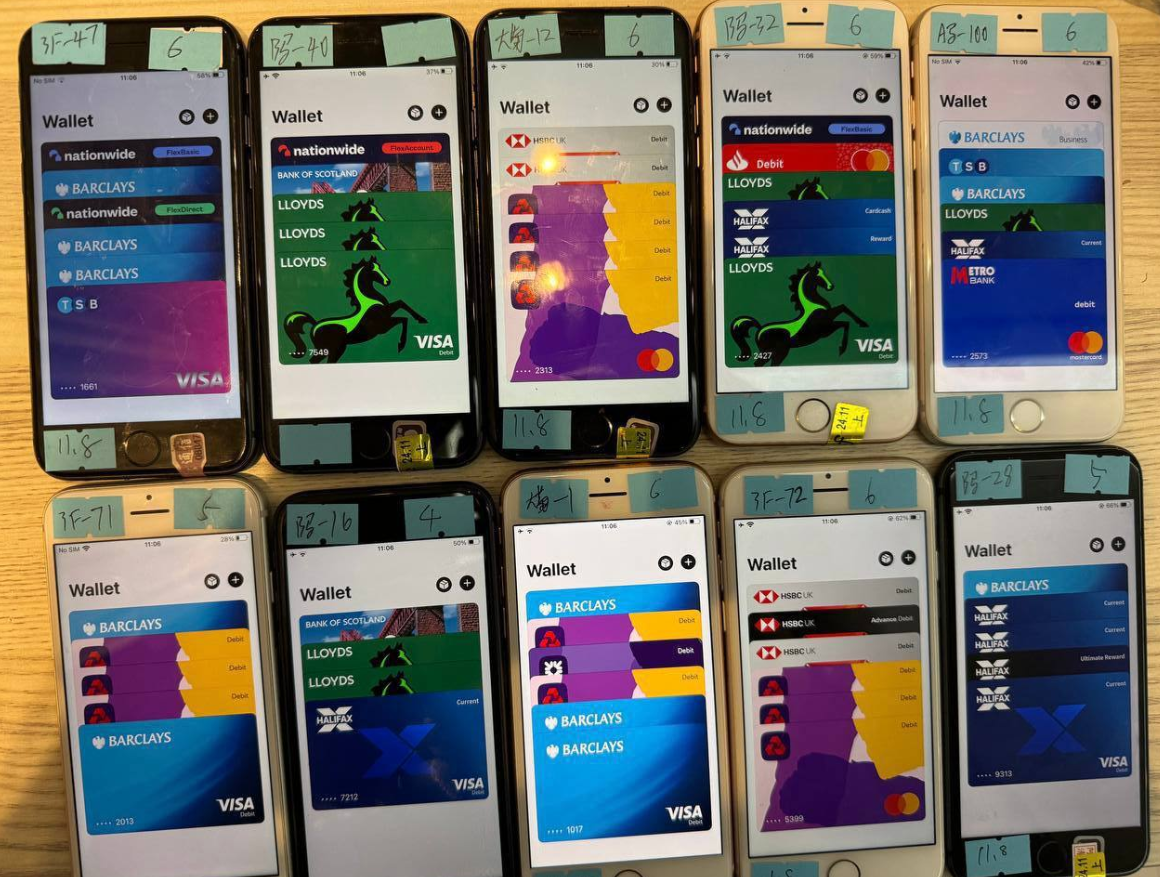

Evolusi dari Phishing Tradisional ke Mobile Wallet

Antara 2022 dan 2024, kelompok phishing ini menggunakan kit yang menyamar sebagai layanan pos AS atau operator jalan tol, memperingatkan tentang biaya pengiriman atau tol yang tertunggak4. Korban yg mengklik tautan dan memberikan informasi pembayaran di situs palsu kemudian diminta untuk memverifikasi transaksi dgn berbagi kode satu kali yang dikirim via SMS.

Kenyataannya, bank korban mengirimkan kode tersebut karena penipu baru saja mencoba mendaftarkan detail kartu korban ke mobile wallet. Kalau pengunjung memberikan kode satu kali itu, kartu pembayaran mereka kemudian ditambahkan ke mobile wallet baru di perangkat Apple atau Google yg secara fisik dikontrol oleh phisher.

Kelemahan Autentikasi Multi-Faktor

Kolektif phishing berbasis Cina ini mengekspos kelemahan utama yg umum pada banyak institusi keuangan AS yang sudah memerlukan autentikasi multi-faktor: ketergantungan pada token satu kali yg dapat di-phish untuk provisioning mobile wallet.

Target Baru: Platform Broker Utama

Peneliti Ford Merrill menunjuk beberapa channel Telegram yg dioperasikan oleh penjual kit phishing yg lebih berpengalaman5. Channel tersebut penuh dengan video yg mendemonstrasikan bagaimana setiap fitur dlm kit mereka dapat disesuaikan dengan target penyerang. Salah satu vendor populer adalah "Outsider," seorang penjual kit phishing berbahasa Mandarin yg sebelumnya dikenal dengan nama "Chenlun."

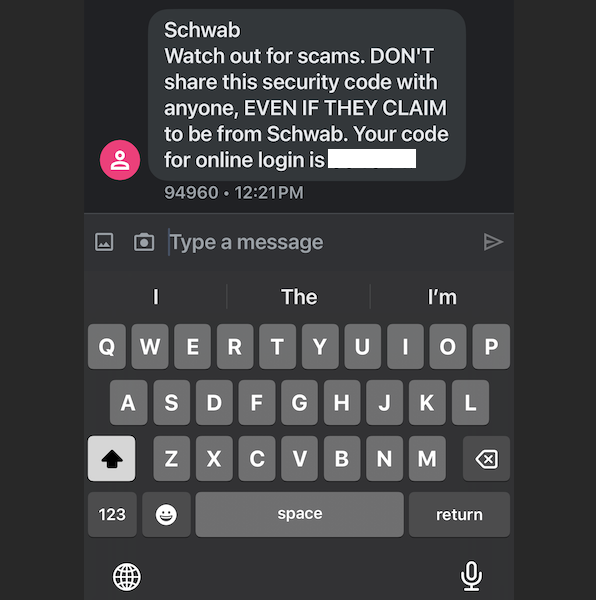

Kit phishing baru ini mengirim pesan palsu melalui iMessage Apple dan layanan RCS Google, menyamar sebagai salah satu platform broker utama. Pesan tersebut memperingatkan bahwa akun telah ditangguhkan karena aktivitas mencurigakan dan penerima harus login serta memverifikasi beberapa informasi.

Respons dari Platform Broker

Schwab menyatakan bahwa mereka secara teratur memperbarui klien tentang tren penipuan yang muncul, termasuk jenis spesifik ini6. Perusahaan tersebut telah mengirimkan komunikasi kepada klien pada awal tahun ini yg fokus pada penipuan terkait perdagangan, menyoroti baik intrusi akun maupun penipuan yg dilakukan melalui media sosial atau aplikasi pesan.

Mengapa Ini "Kejahatan Sempurna"?

Menurut Merrill, skema ramp-and-dump ini dlm banyak hal merupakan kejahatan sempurna karena meninggalkan sangat sedikit koneksi antara akun broker korban dan penipu. "Ini benar-benar jenius karena memisahkan begitu banyak hal," katanya. "Mereka bisa membeli saham dlm akun pribadi mereka di bursa Cina, dan harganya kebetulan naik. Pialang Cina atau Hong Kong tidak akan melihat sesuatu yg aneh."

Peran Kecerdasan Buatan dalam Phishing

Laju inovasi yg cepat dari vendor phishing berbasis Cina ini sebagian karena penggunaan artificial intelligence dan large language models untuk membantu mengembangkan kit phishing mobile7. "Orang-orang ini menggabungkan hal-hal dengan coding dan menggunakan LLM untuk menerjemahkan sesuatu atau membantu menyusun antarmuka pengguna," kata Merrill.

Kesimpulan

Pergeseran dari phishing mobile wallet ke penargetan akun broker menunjukkan evolusi berkelanjutan dalam taktik cybercriminal. Skema ramp and dump yg baru ini mengeksploitasi kelemahan dlm sistem autentikasi broker dan memanfaatkan koordinasi lintas akun untuk manipulasi pasar. Institusi keuangan dan nasabah perlu waspada terhadap ancaman ini sambil mengimplementasikan langkah-langkah keamanan yg lebih kuat seperti security key untuk mencegah serangan phishing.